லினுஸ் ஹென்ஸே, ஒரு பாதுகாப்பு ஆராய்ச்சியாளர், தனது கருத்தை பகிர்ந்து கொண்டார் ட்விட்டர் மேகோஸ் இயக்க முறைமையில் பாதுகாப்பு குறைபாட்டை நிரூபிக்கும் வீடியோ. குறிப்பிடப்பட்ட பிழையானது கீச்சினில் சேமிக்கப்பட்ட கடவுச்சொற்களை அணுகுவதை சாத்தியமாக்குகிறது, குறிப்பாக வகைகளில் உள்ள உருப்படிகளுக்கு உள்நுழைவு மற்றும் அமைப்பு.

ஆப்பிள் இயக்கும் பிழை பவுண்டி திட்டம் குறித்தும் ஹென்ஸே கருத்து தெரிவித்தார். அவரது சொந்த வார்த்தைகளில், நிரல் iOS இயக்க முறைமையில் பிரத்தியேகமாக நிபுணத்துவம் பெற்றது மற்றும் macOS இல் கவனம் செலுத்தவில்லை என்று அவர் விரக்தியடைந்தார். ஆப்பிள் அதன் அமைப்புகளில் பிழைகளைக் கையாள்வதற்கும் அவற்றின் அறிக்கையிடலுக்கும் எதிர்ப்புத் தெரிவிக்கும் வகையில், ஹென்ஸே தனது கண்டுபிடிப்புகளை நிறுவனத்திற்கு அதிகாரப்பூர்வமாக தெரிவிக்க வேண்டாம் என்று முடிவு செய்தார்.

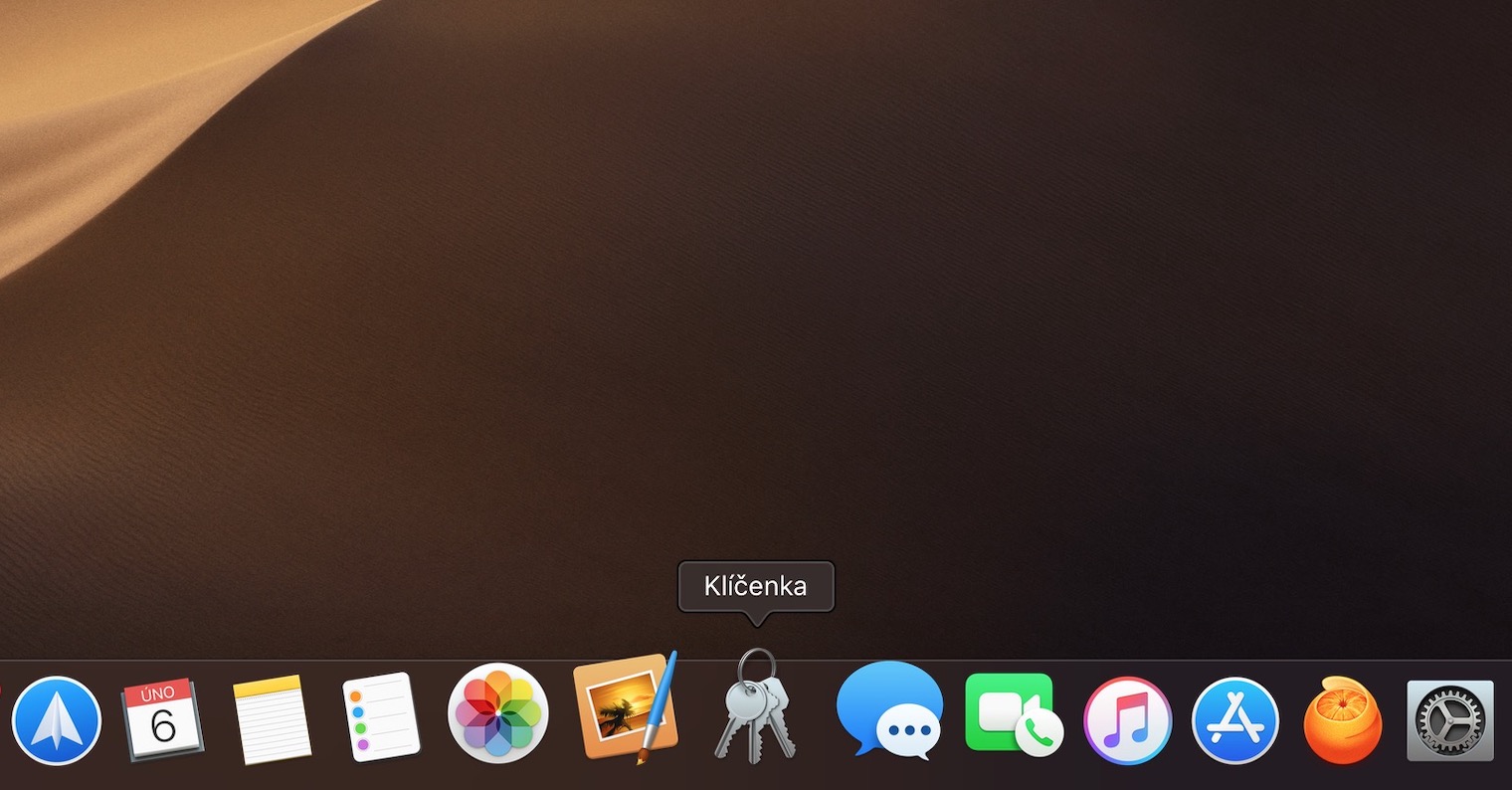

Henze ஏற்கனவே iOS இயக்க முறைமையில் ஒன்றுக்கு மேற்பட்ட பிழைகளை வெளிப்படுத்த முடிந்தது, எனவே அவரது வார்த்தைகள் நம்பகமானதாகவும் உண்மையாகவும் கருதப்படலாம். தாக்குதலை நடத்துவதற்கு நிர்வாக உரிமைகளைப் பெற வேண்டிய அவசியமில்லை, மேலும் Mac இல் Keychain இல் கடவுச்சொற்களுக்கான அணுகலை செயல்படுத்தப்பட்ட கணினி ஒருமைப்பாடு பாதுகாப்புடன் கணினிகளில் கூட பெறலாம். இருப்பினும், iCloud சாவிக்கொத்தை பிழையால் பாதிக்கப்படாது, ஏனெனில் இது கடவுச்சொல்லை வேறு வழியில் சேமிக்கிறது. மேலும் ஒரு கடவுச்சொல்லைக் கொண்டு சாவிக்கொத்தையைப் பாதுகாப்பதன் மூலம் பிழையிலிருந்து பாதுகாப்பது கோட்பாட்டளவில் சாத்தியமாகும், ஆனால் இது இயல்பாகக் கிடைக்கக்கூடிய ஒரு விருப்பமல்ல, முழு செயல்முறையும் மிகவும் சிக்கலானது மற்றும் இதன் விளைவாக வேலை செய்யும் போது பல சரிபார்ப்பு உரையாடல்களுக்கு வழிவகுக்கிறது. மேக்.

ஆதாரம்: 9to5Mac

ஆப்பிளில் உள்ளது. புதிய ஈமோஜி வாழ்க. ஒரு நாள் 14 வயது சிறுவன் FaceTimeல் ஒரு கொடூரமான பிழையைக் கண்டுபிடித்தான். இப்போது நேராக கீசெயினுக்கு. இது கடவுச்சொற்களை உருவாக்குவது, ஹாஷ் நிரல் குறியாக்கம் செய்தல், ஹாஷ் செய்தல் மற்றும் முடிவைப் பெறுவது போன்ற தோற்றம் உள்ளது.

பாதுகாப்பு பற்றி என்ன, குறிப்பாக சரியான நாளில் ஆப்பிள் இணையதளத்தில் அரசியல் ரீதியாக சரியான ஈமோஜியும் அச்சிடப்பட்ட ரெயின்போ கொடியும் இருப்பதால். அதுதான் இப்போது முன்னுரிமை!